什么是 DNS洪水攻击?如何防护 DNS 洪水攻击?

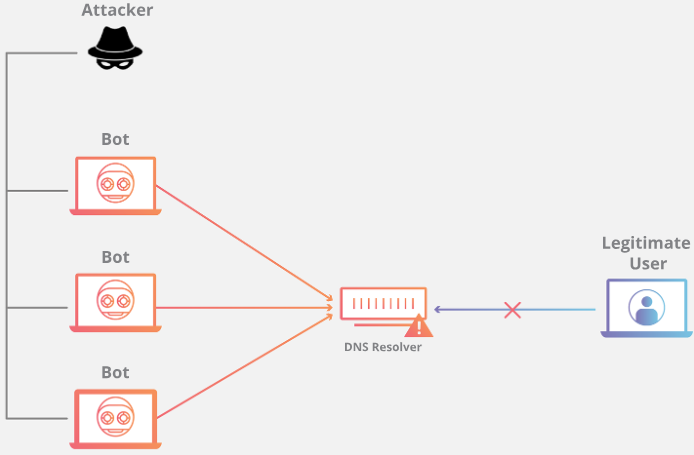

DNS 洪水攻击是一种旨在通过大量流量压垮目标 DNS 服务器的分布式拒绝服务 (DDoS) 攻击。

什么是 DNS 洪水攻击?

域名系统 (DNS) 服务器被称为互联网的“电话簿”,它们帮助互联网设备找到特定的 Web 服务器,从而访问互联网内容。DNS 洪水攻击是一种 DDoS 攻击,攻击者通过发送大量流量来淹没某个域的 DNS 服务器,试图中断该域的 DNS 解析。如果 DNS 解析被中断,用户将无法找到相应的地址来访问特定的资源,从而导致网站、API 或 Web 应用程序无法正常响应合法流量。这类攻击的复杂之处在于,攻击流量通常来自多个唯一地址,并且模仿合法流量,使得它难以与正常的大流量区分开来。

DNS 洪水攻击的工作原理

DNS 的作用是将易记的域名(如 example.com)转换为难记的 IP 地址(如 192.168.0.1)。成功攻击 DNS 基础设施将导致大多数用户无法访问互联网。DNS 洪水攻击是基于 DNS 的一种相对较新的攻击类型,自高带宽物联网(IoT)僵尸网络(如 Mirai)的兴起以来,这种攻击迅速增加。攻击者利用 IP 摄像头、DVR 盒和其他 IoT 设备的高带宽连接直接淹没主要 DNS 服务器提供商的服务,阻止合法用户访问这些 DNS 服务器。

DNS 洪水攻击与 DNS 放大攻击不同。DNS 放大攻击通过反射并放大不安全 DNS 服务器的流量来隐藏攻击源头并增加攻击的威力。这种攻击通常利用带宽较小的设备发送大量小型请求,目标是非常大的 DNS 记录,攻击者伪造请求返回地址为受害者的地址,从而产生放大效果。相比之下,DNS 洪水攻击直接依赖于高带宽的僵尸网络来造成损害。

如何防护 DNS 洪水攻击?

DNS 洪水改变了传统基于放大的攻击方法。如今,攻击者借助轻易获得的高带宽僵尸网络,可以对大型组织发起攻击。除非被攻陷的 IoT 设备被更新或替换,否则应对这些攻击的唯一有效方法是采用超大规模、高度分布式的 DNS 系统,以实时监测、吸收和阻止攻击流量。